DDoS: Von der unterschätzten Störung zur strategischen Bedrohung

Stellen Sie sich vor, das Internet wäre eine Autobahn. Plötzlich rasen Millionen Fahrzeuge gleichzeitig auf die Fahrbahn, ohne Rücksicht auf Regeln, Spuren oder Geschwindigkeiten. Was im Straßenverkehr ein Stau wäre, ist in der digitalen Welt ein DDoS-Angriff: eine Überlastung von Servern und Netzwerken durch zu viel Datenverkehr. Was als klassischer Überlastungsangriff begann und für viele Unternehmen vor allem ein lästiges, aber verkraftbares Ärgernis war, hat sich in den vergangenen 30 Jahren jedoch weiterentwickelt.

DDoS-Attacken sind schon lange keine Randerscheinung mehr, sondern präzise orchestrierte Kampagnen, die gezielt kritische Bereiche wie die Energieversorgung, die Industrie, das Finanzwesen oder kommunale Dienste ins Visier nehmen. Besonders perfide ist, dass viele Angriffe außerhalb der Kernbetriebszeiten starten, um die Reaktionszeiten zu verlängern und die Sicherheitsteams unter Druck zu setzen. Der Link11 European Cyber Report 2026 [1] belegt: Mit einer Wahrscheinlichkeit von über 70 Prozent folgt auf einen initialen Angriff mindestens eine weitere Attacke – im Durchschnitt 2,8 Folgeangriffe, 80 Prozent mehr als im Vorjahr. Wiederholte Attacken auf dieselben Ziele sind damit kein Zufall mehr, sondern Methode.

- Globale Einordnung

- Die neue Qualität der Angriffe

- Von brachial zu raffiniert - wie sich DDoS-Angriffe gewandelt haben

- Geopolitische Kampagnen – Tarnen, Täuschen, Überlasten

- Jo-Jo-Angriffe: Unsichtbare Kostenfalle für Cloud-Umgebungen

- Neue Herausforderungen für IT-Sicherheitsteams

- Wie Unternehmen sich schützen können

- Fazit

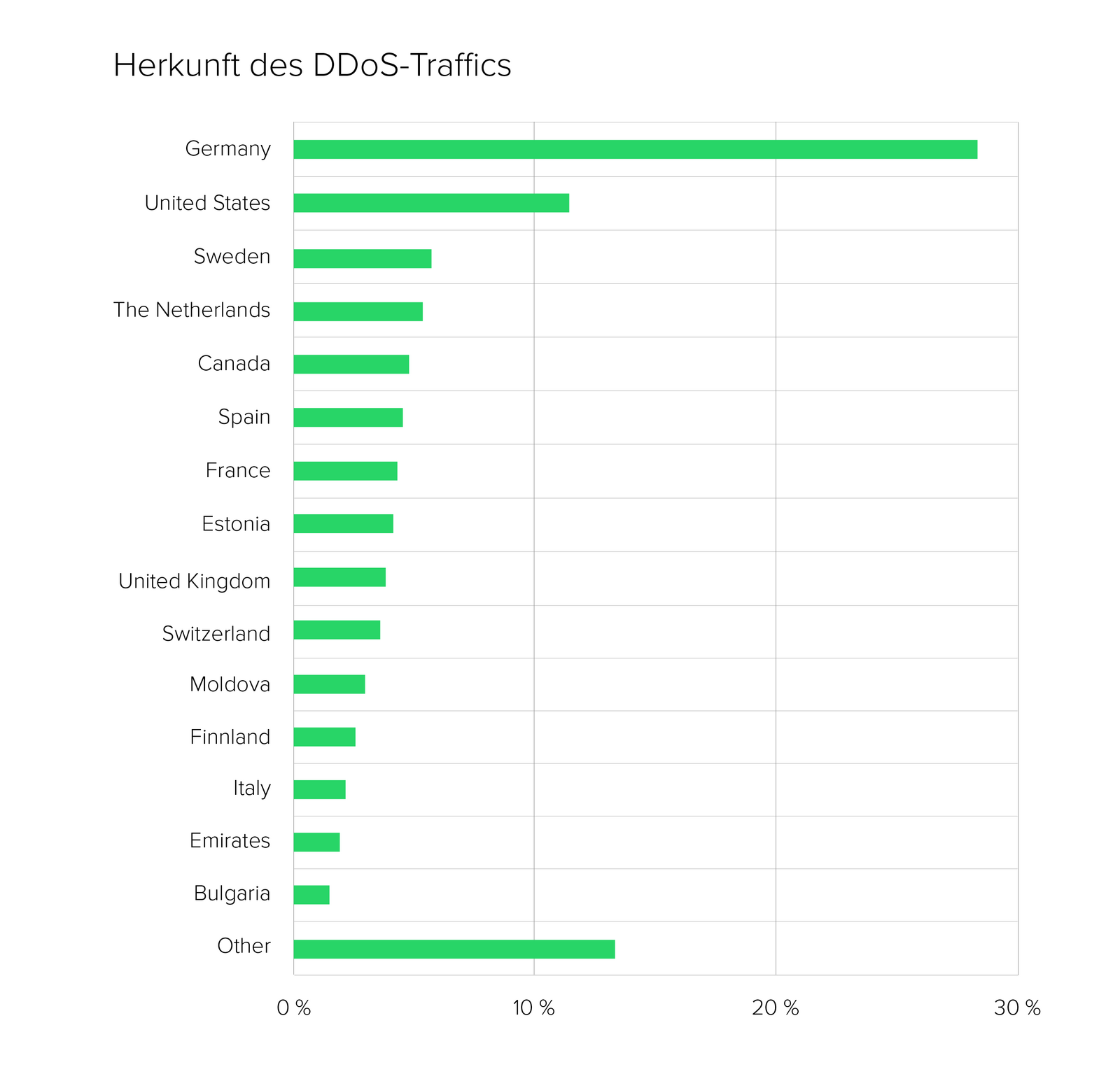

Hinter diesen Angriffen stehen immer seltener einzelne Script Kiddies, dafür aber umso häufiger professionell organisierte Cybergruppen oder geopolitisch motivierte Akteure. Der European Cyber Report 2026 beschreibt es direkt: Staatlich tolerierte Akteure nutzen Cyberangriffe als politisches Instrument, wobei nationale Grenzen im digitalen Raum verschwimmen. Angriffe erfolgen zunehmend über kompromittierte Infrastrukturen in Drittstaaten, wodurch klassische Abwehrmechanismen wie Geo-Blocking faktisch nutzlos werden, weil die geografische Herkunft von Angriffen heute primär die Verfügbarkeit von Bandbreite widerspiegelt, nicht den Standort der Akteure.

Politische Ereignisse und internationale Spannungen wirken dabei oft wie Brandbeschleuniger. Dies bestätigt auch der aktuelle ENISA Threat Landscape Report 2025 [2]: DDoS- und Ransomware-Angriffe dominieren das europäische Bedrohungsbild, während Supply-Chain-Attacken, Phishing und KI-gestützte Methoden die Grenzen zwischen Hacktivismus, Cybercrime und staatlich gesteuerten Operationen zunehmend verwischen. Der Bundesbericht zur Cyberkriminalität 2024 [3] des BKA zählt über 220 Angriffe von Hacktivisten auf deutsche Institutionen.

Mit Datenfluten im Terabit-Bereich und immer raffinierteren Taktiken hat sich das Angriffsverhalten zu einer neuen Qualität entwickelt. Im Link11-Netzwerk wurden 2025 erstmals drei Angriffe jenseits der 1 Tbit/s-Marke registriert – eine koordinierte Angriffsserie summierte sich auf 509 Terabyte Gesamtvolumen. Und die Bandbreite allein erzählt nicht die ganze Geschichte: Ein wachsender Teil der Angriffe verlagert sich auf die Anwendungsebene, imitiert legitimes Nutzerverhalten und verursacht schleichende Performance-Degradation, die keine Alarme auslöst, aber den Betrieb untergräbt. Die Konsequenz ist klar: Unternehmen müssen Monitoring-, Detection- und Resilienzstrategien breiter aufstellen und schneller auf ein sich dynamisch veränderndes Bedrohungsumfeld reagieren.

Globale Einordnung

Auch internationale Studien unterstreichen, wie ernst die Lage inzwischen ist. So zeigt der "X-Force Threat Intelligence Index 2025" von IBM [4], dass im Jahr 2024 70 % aller Cyberangriffe auf kritische Infrastrukturen zielten – von Energieversorgern über Gesundheitsdienste bis zu kommunalen Verwaltungen. Dabei spielt DDoS eine zentrale Rolle: Zum einen legt es Systeme lahm, zum anderen wird es gleichzeitig als Ablenkung für andere Angriffe genutzt. Veraltete Technologien und langsame Patch-Zyklen verschärfen die Gefahr zusätzlich. So werden bekannte Schwachstellen im Darknet gehandelt, wodurch selbst technisch weniger versierte Gruppen hochwirksame Angriffe durchführen können.

Noch drastischer fällt die Einschätzung im "PwC Global Digital Trust Insights Report 2025" [5] aus. Demnach sind zwei Drittel der Unternehmen auf die wachsende Bedrohungslage nicht ausreichend vorbereitet. Nur zwei Prozent der befragten Führungskräfte haben eine durchgängige Cyber-Resilienz umgesetzt, obwohl die durchschnittlichen Kosten eines Datenvorfalls inzwischen bei über 3,3 Millionen US-Dollar liegen. Das World Economic Forum wiederum warnt im "Global Cybersecurity Outlook 2025" [6] vor dem Aufstieg von "Crime-as-a-Service". Immer komplexere, KI-gestützte Angriffsplattformen senken die Einstiegshürden drastisch und machen DDoS zu einem Werkzeug, das buchstäblich "auf Knopfdruck" gemietet werden kann.

Die neue Qualität der Angriffe

Hinzu kommt, dass DDoS-Angriffe nicht nur größer, sondern auch raffinierter geworden sind.

- Botnetze rekrutieren weltweit Millionen IoT-Geräte, von schlecht gesicherten Webcams bis zu Industrie-Routern.

- "DDoS-as-a-Service"-Plattformen bieten im Darknet schlüsselfertige Angriffe an, schon für wenige Dollar pro Stunde.

- Künstliche Intelligenz hilft Angreifern zudem, ihre Muster ständig anzupassen und Abwehrsysteme auszutricksen.

Die Folge sind Attacken, die entweder blitzartig wie ein "Hit-and-Run" zuschlagen oder langwierig kritische Infrastrukturen unter Druck setzen. Sie zielen dabei nicht nur auf Technik, sondern auch auf Politik und öffentliche Wahrnehmung. Das beweist die prorussische Gruppe NoName057(16) immer wieder mit ihren Schlagzeilen, wie z.B., als sie deutsche Stadtportale und Unternehmen im Kontext der Taurus-Debatte attackierte.

DDoS ist damit mehr als eine technische Herausforderung. Es ist eine strategische Waffe im Werkzeugkasten moderner Cyberkonflikte und eine Gefahr für Wirtschaft, Politik und Gesellschaft gleichermaßen.

Solche Zahlen sind mehr als Statistik, sie markieren eine Trendwende. DDoS ist heute kein reines IT-Problem mehr, sondern betrifft alle drei Bereiche.

Von brachial zu raffiniert - wie sich DDoS-Angriffe gewandelt haben

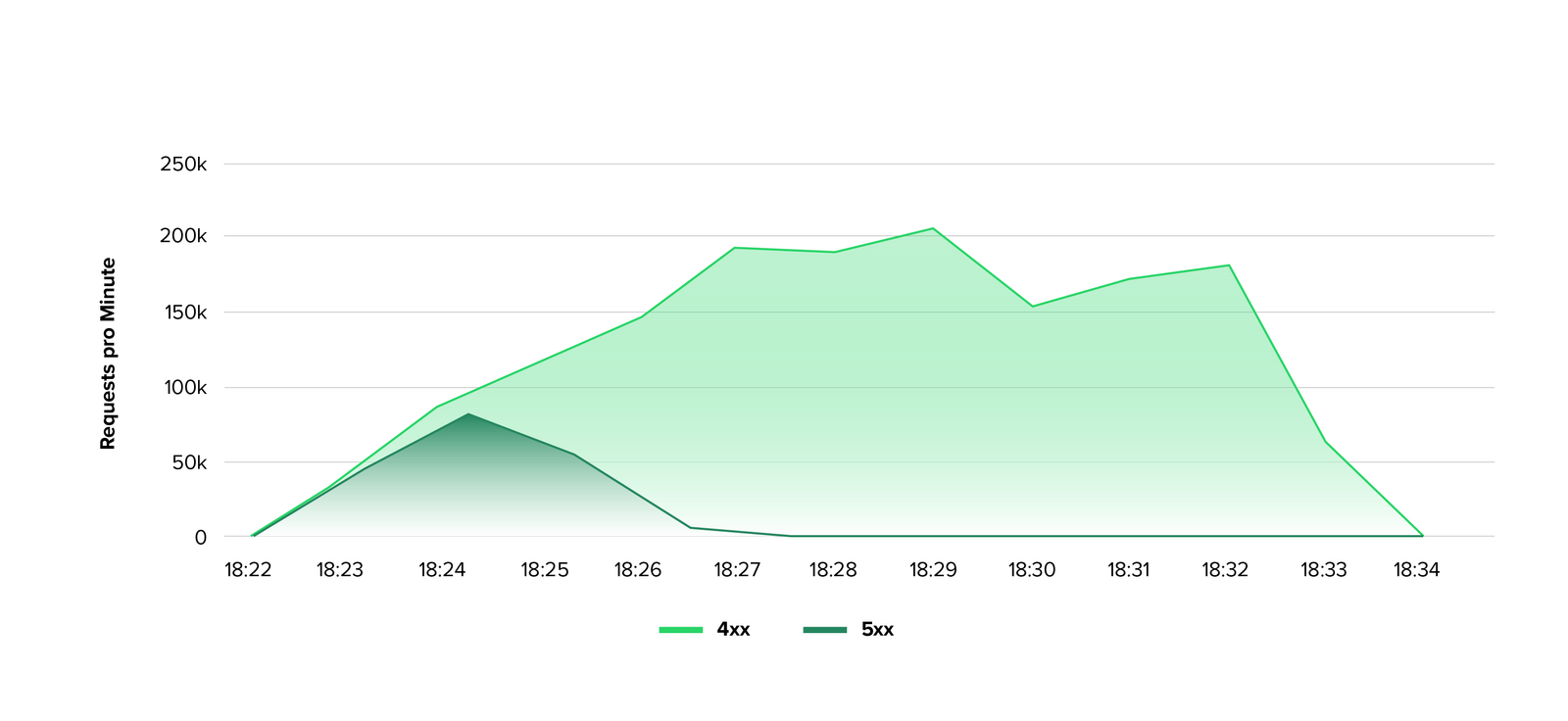

Layer 7-Angriff: 16 Millionen Sessions pro Minute

Im Link11-Netzwerk wurde ein Angriff auf Anwendungsebene registriert, der nicht durch sein Datenvolumen, sondern durch die Anzahl der Verbindungen auffiel. Innerhalb weniger Minuten überschwemmten die Angreifer die Zielsysteme mit über 580 Millionen HTTP-Anfragen, wobei die Spitze bei 16 Millionen parallelen Sessions pro Minute lag. Der Trick dabei war, dass es sich um scheinbar legitime GET-Anfragen an die Root-Domain handelte, die keine Fehler im Protokoll aufwiesen und keine auffälligen Payloads enthielten.

Technisch führte dieser Angriff dazu, dass CPU, RAM und die Session-Verwaltung der Server kollabierten, obwohl die Backbone-Bandbreite stabil blieb. Besonders gefährlich war, dass sich die Anfragen kaum von regulärem Nutzerverhalten unterscheiden ließen. Erst tiefere Analysen, wie etwa von der ungewöhnlichen Verteilung der IP-Ranges, machten den Angriff sichtbar.

Verteidigung in Echtzeit

Die schnelle Erkennung durch die Web Application Firewall (WAF) spielte eine entscheidende Rolle. Sie reagierte frühzeitig auf Auffälligkeiten wie ungewöhnlich hohe Anfrageraten pro IP-Adresse, eine extreme Dichte paralleler Sessions oder Zugriffsmuster, die deutlich von menschlichem Verhalten abwichen. Sobald eine Quelle verdächtig erschien, griff zusätzlich eine Sperre auf Netzwerkebene (Layer 3) und blockierte schädlichen Traffic bereits vor der Anwendung. Ergänzend kamen Quarantänemechanismen zum Einsatz: Einmal identifizierte Angreifer-IPs landeten automatisch auf einer Sperrliste.

Ein lernendes Botnet

Bemerkenswert war zudem die Dynamik des Botnets. Während der gesamten Attacke wurden fortlaufend neue IP-Adressen "nachgeladen", sobald blockierte Gruppen wegfielen. Dieses Verhalten deutet auf eine automatisierte Steuerung mit global verteilter Infrastruktur hin. Es handelte sich nicht um ein starres Botnet, das nach kurzer Zeit zusammenbricht, sondern um ein adaptives Angriffswerkzeug, das aktiv auf Abwehrmaßnahmen reagiert. Dieses Beispiel zeigt, dass Layer 7-Angriffe die klassischen Bandbreiten-Schwellenwerte unterlaufen und Infrastrukturen "von innen" heraus lahmlegen können.

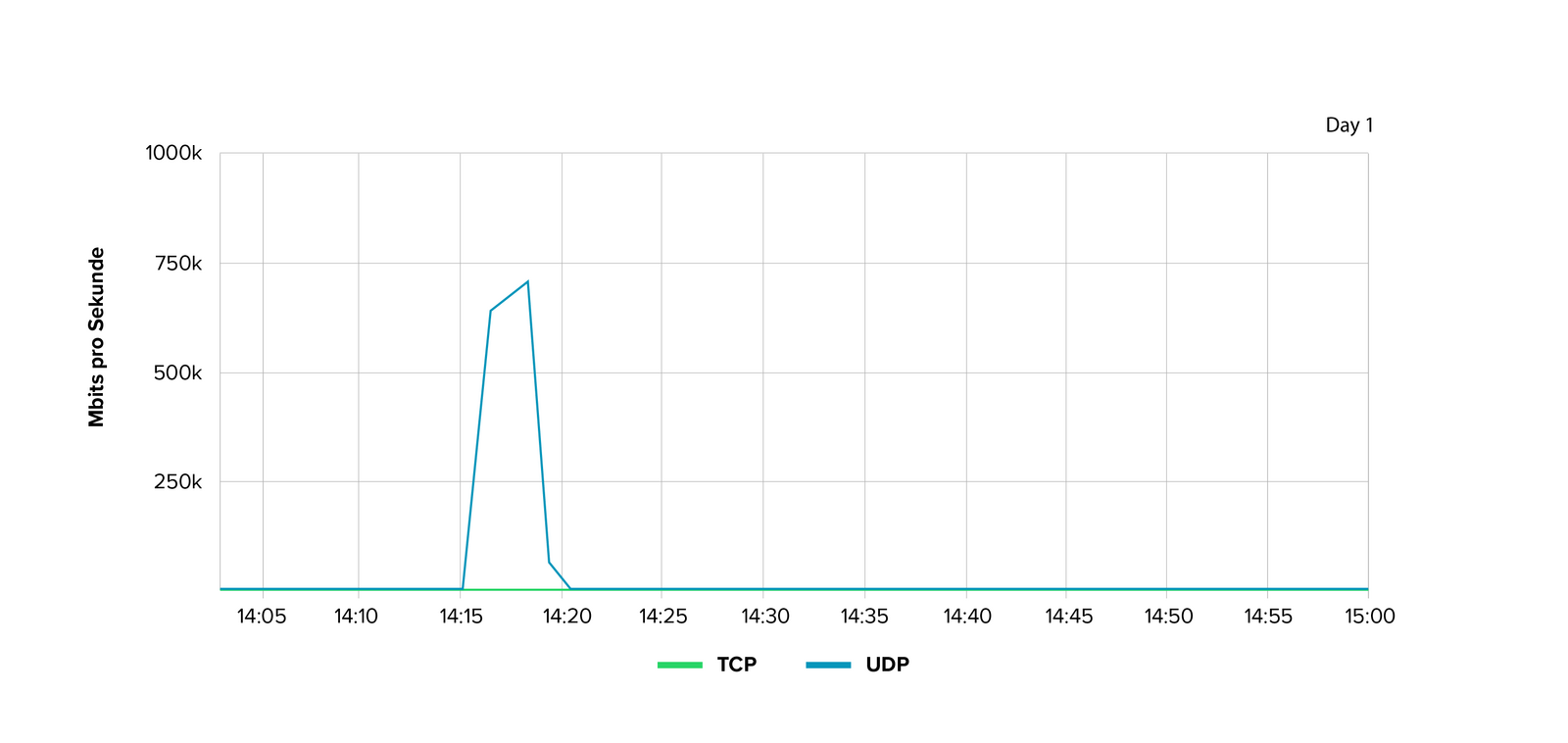

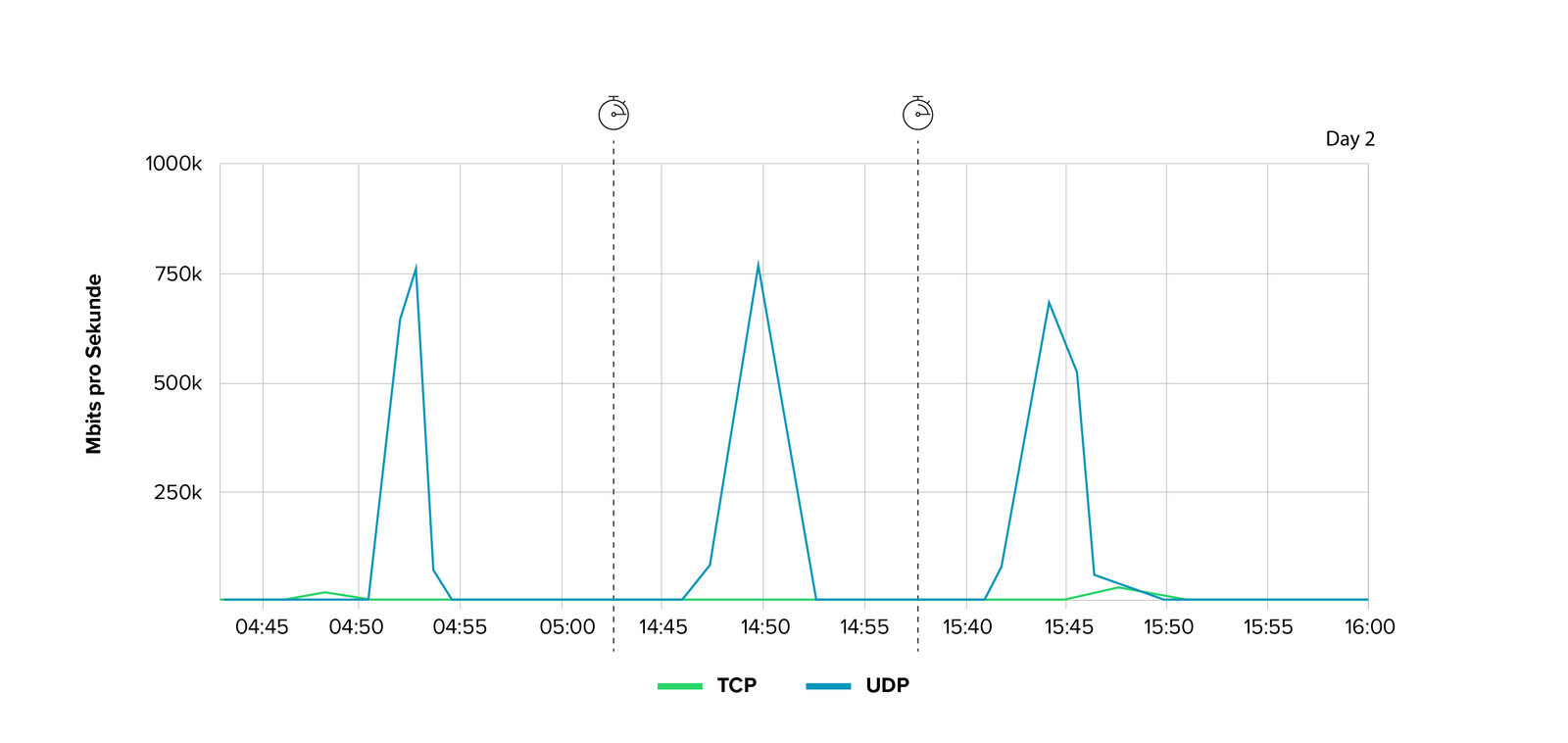

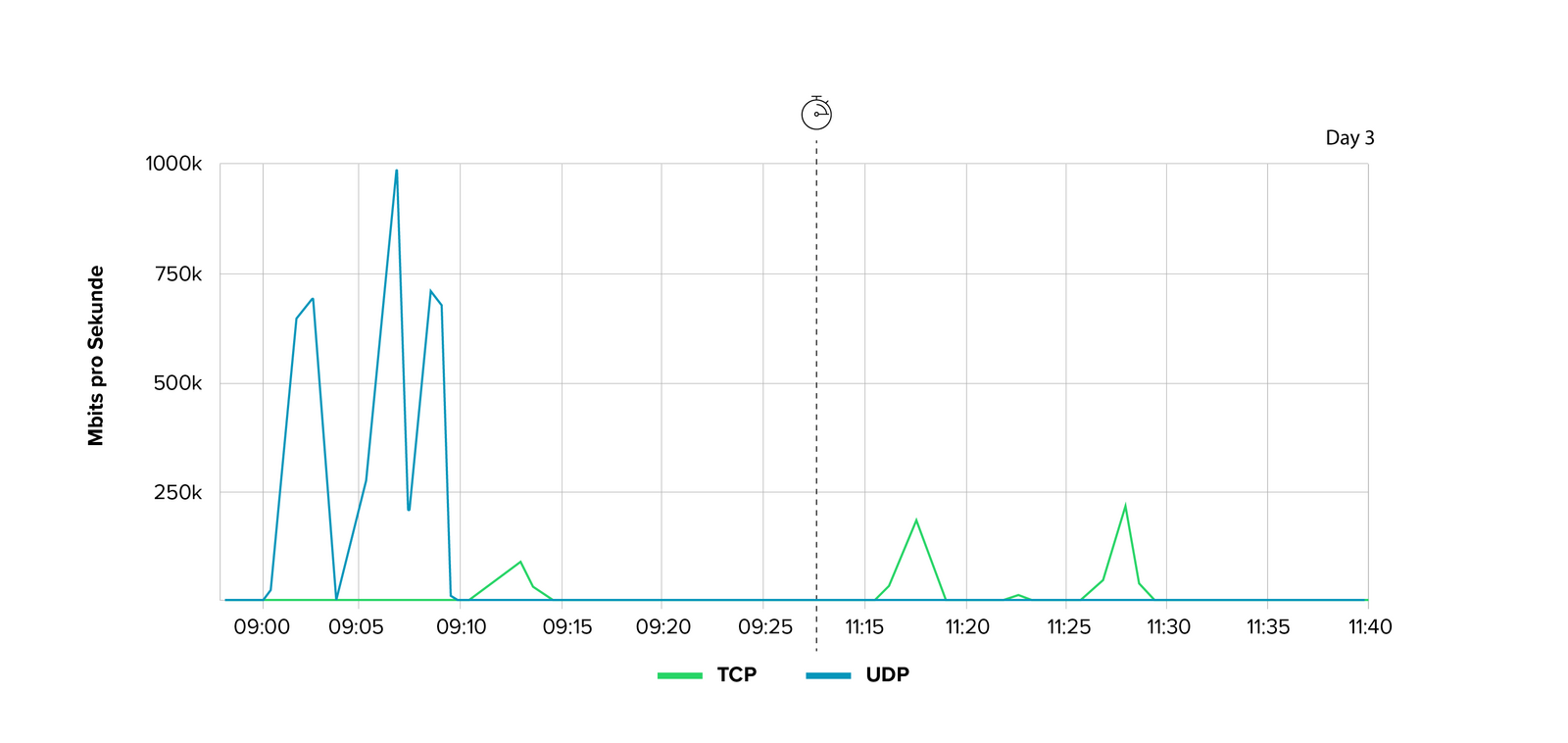

Neun Attacken in sechs Tagen mit "Hit-and-Run-Taktik"

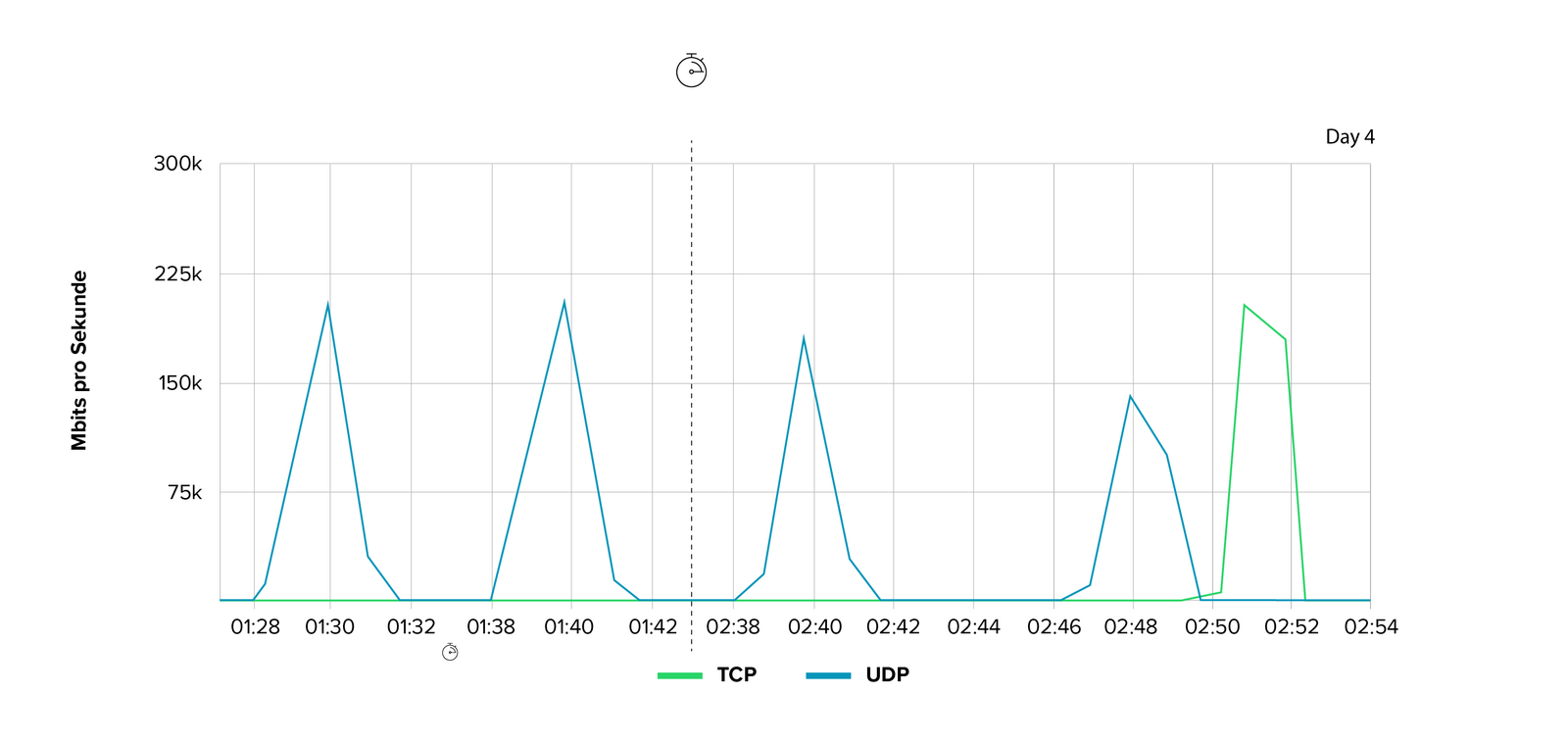

Ein weiteres Angriffsmuster konnten wir bei einem großen Entertainment-Anbieter beobachten. Dieser war innerhalb weniger Tage mit einer gezielten Serie von neun Attacken konfrontiert. Jeder Angriff dauerte nur fünf bis zehn Minuten, erreichte jedoch Spitzenwerte von bis zu einem Tbit/s.

Die technische Herausforderung daran war das "Fast Ramping": Innerhalb von Sekunden schnellte die Bandbreite von null auf mehrere hundert Gbit/s. Ein solches Zeitfenster lässt den klassischen Abwehrmechanismen kaum Raum zur Reaktion. Zudem wechselten die Angriffsvektoren dynamisch.

Anfangs setzten die Angreifer auf UDP Floods über Port 443, um gezielt die verschlüsselte Webkommunikation (QUIC/HTTPS) zu stören. Kurz darauf folgten intensive Attacken mit zusätzlichen TCP-80-Angriffen bei weiterhin hoher Bandbreite. Im weiteren Verlauf änderte sich das Muster: TCP 443 und TCP 80 wurden mit variabler Paketgröße geflutet, allerdings bei niedrigerer Bandbreite von rund 200 Gbit/s und komplexerem Verhalten. Anschließend kam das seltenere Protokoll UDP 123 (NTP) zum Einsatz, das häufig in reflektierten Angriffen verwendet wird. Die Ports wirkten zufällig, die Pakete waren klein und das Volumen lag bei etwa 40 Gbit/s. Schließlich kehrten die Angreifer zu ihrem ursprünglichen Muster zurück und kombinierten erneut UDP 443 und TCP 443 mit großen Paketen, hoher Last sowie einer breiten Streuung über IP-Adressen und Ports.

Die Mischung aus Kürze, Volumen und Variabilität machte diese Angriffsserie forensisch schwer analysierbar. Auffällig war auch die eher wirtschaftliche als politische Motivation: Das Ziel bestand darin, Dienste zu stören, Nutzer zu frustrieren und die Wettbewerbsposition des Unternehmens zu schwächen. Dieses Beispiel unterstreicht, dass DDoS-Angriffe auch als Business-Waffe eingesetzt werden.

Geopolitische Kampagnen – Tarnen, Täuschen, Überlasten

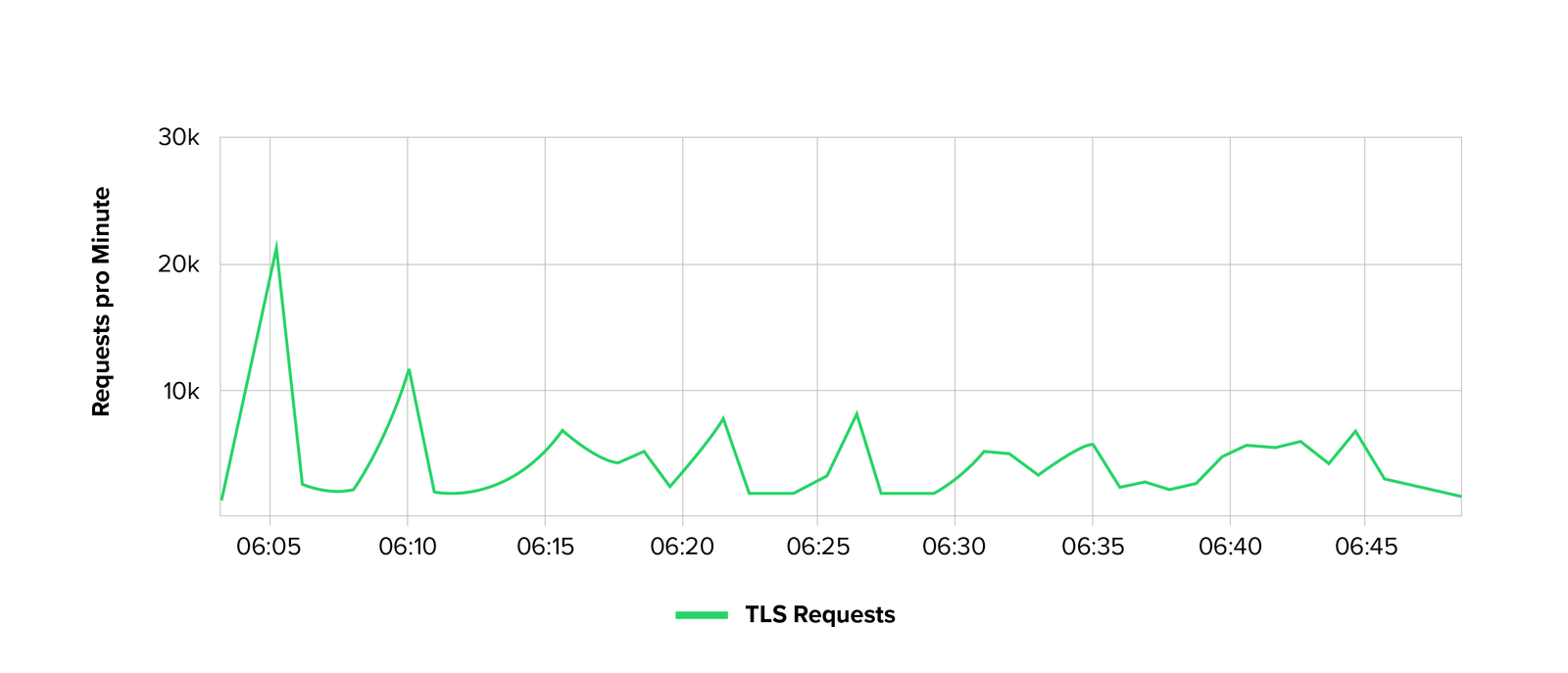

Parallel zu politischen Spannungen rund um deutsche Waffenlieferungen an die Ukraine intensivierte die prorussische Gruppe NoName057(16) im April 2025 ihre Aktivitäten. Stadtportale wie berlin.de, stuttgart.de oder nuernberg.de waren stunden- bis tagelang nicht erreichbar. Zeitgleich wurden auch Angriffe auf große Unternehmen wie Volkswagen oder die Commerzbank registriert.

Neben dieser volumetrischen Angriffsserie politischer Hacktivisten tauchte im Link11-Netzwerk ein Layer 7-DDoS-Angriff auf. Anstatt großer Datenmengen nutzten die Angreifer strukturierte HTTP-Anfragen, die über die IP-Ranges von Hosting-Providern wie Datacamp Limited und M247 Ltd. geleitet wurden – Infrastrukturen, die auch für VPNs (z. B. NordVPN, ProtonVPN) oder CDNs im Einsatz sind.

Dadurch wirkte der Datenverkehr auf den ersten Blick legitim: gleichmäßige Request-Verteilung, keine Auffälligkeiten in den Herkunftsländern. Erst eine tiefergehende Analyse brachte die Tarnung zum Einsturz. Zu den Auffälligkeiten gehörten:

- ungewöhnliche HTTP-Header-Kombinationen (fehlender Referrer, inkonsistente User Agents),

- instabile Besucherprofile, die Cookies oder JavaScript Challenges nicht "bestanden",

- fehlgeschlagene CAPTCHA-Interaktionen, die die Bot-Natur verrieten.

Die Attacke zeigte, dass Angreifer nicht nur technische Ressourcen, sondern auch die Infrastruktur des Internets selbst zur Tarnung missbrauchen.

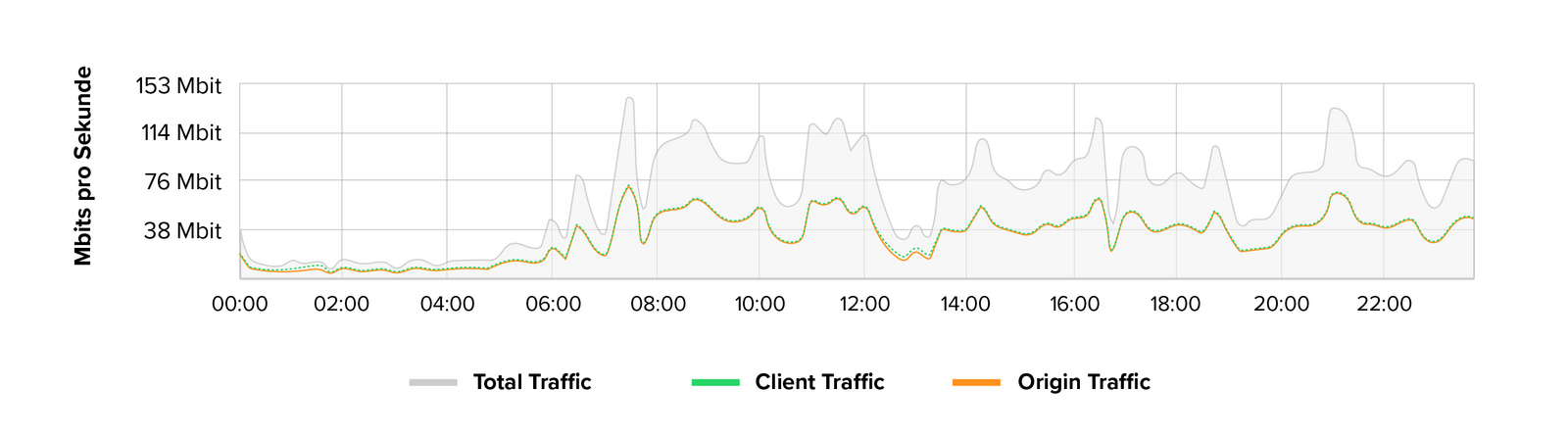

Jo-Jo-Angriffe: Unsichtbare Kostenfalle für Cloud-Umgebungen

Eine perfide Weiterentwicklung der DDoS-Taktiken sind Jo-Jo-Angriffe. Sie nutzen die Auto-Scaling-Mechanismen moderner Cloud-Infrastrukturen aus, indem sie wiederholt Wellen scheinbar legitimen Datenverkehrs erzeugen. Das Prinzip ist folgendes: Kurzzeitige Verkehrsspitzen zwingen Cloud-Systeme, ihre Ressourcen hochzufahren. Sobald die Last abfällt, skalieren die Systeme wieder herunter. Startet der Angreifer den Zyklus erneut, geraten die Plattformen in einen instabilen Zustand.

Technisch zeichnen sich Jo-Jo-Angriffe durch periodische Traffic Bursts aus, die jeweils unter den klassischen DDoS-Schwellen bleiben, aber dennoch eine erhebliche Wirkung entfalten. Sie belasten nicht nur die Infrastruktur, sondern auch das Geschäftsmodell des Opfers, da jedes erzwungene Hochskalieren zusätzliche Kosten erzeugt, die sich bei längeren Kampagnen schnell in die Hunderttausende belaufen können.

Kritisch können solche Attacken in Kubernetes-basierten Architekturen wirken. Pods werden unnötig skaliert, was zu einer Flut von Containerstarts und -stopps führt. Das führt zu höherer Latenz und in Extremfällen zu Instabilitäten im Cluster-Management, da Scheduler und Load Balancer ständig reagieren müssen. Gleichzeitig entstehen Ressourcenkonflikte, etwa wenn Speicher- oder CPU-Kontingente mehrfach angefordert und wieder freigegeben werden.

Im Gegensatz zu klassischen volumetrischen Angriffen zielen Jo-Jo-Kampagnen nicht primär auf einen sichtbaren Ausfall, sondern auf eine Kostenexplosion, eine Degradation der Performance und operative Unsicherheit. Das macht sie besonders tückisch: Während der Datenverkehr formal als legitim erscheint, geraten Cloud-Dienste aufgrund von zu viel Last und deren plötzlichem Rückgang in eine Endlosschleife.

Die konkreten Angriffsszenarien sowie der Jo-Jo-Angriff veranschaulichen die verschiedenen Evolutionsstufen moderner DDoS-Attacken: von massiven HTTP-Anfragen auf der Applikationsebene über taktisch kurze Hit-and-Run-Angriffe bis hin zu verschleierten, geopolitisch motivierten Kampagnen. Ihnen allen ist gemeinsam, dass sie schwerer erkennbar, variabler und oft effektiver sind als klassische Volumenangriffe. Für Verteidiger bedeutet das: Ohne adaptive, KI-gestützte Abwehr sowie eine enge Verzahnung von Technik, Prozessen und Bedrohungsanalyse sind solche Angriffe schlecht beherrschbar.

Neue Herausforderungen für IT-Sicherheitsteams

Die Beispiele zeigen zudem, dass Angreifer ihre Strategien und Ressourcen stetig professionalisiert haben. Für IT-Sicherheitsverantwortliche heißt das, dass klassische Abwehrmaßnahmen wie Blackholing oder simples Rate Limiting allein nicht mehr ausreichen. DDoS-Kampagnen sind heute nicht nur größer, sondern auch intelligenter und flexibler gesteuert. Diese Entwicklung hebt auch der "Link11 European Cyber Report 2026" [1] hervor.

Problematisch sind die adaptiven Angriffsmuster: Die Angreifer variieren nicht nur Zieladressen und Ports, sondern auch Paketgrößen, Frequenzen und Protokolle, um Erkennungssysteme gezielt zu unterlaufen. Hinzu kommen hybride Angriffskampagnen, die eine Bandbreitenüberflutung mit Layer 7-Angriffen kombinieren und somit sowohl die Infrastruktur als auch die Anwendungen gleichzeitig treffen. Zudem wird immer noch das UDP-Protokoll vermehrt missbraucht, da es ohne Authentifizierung auskommt und sich schwerer filtern lässt. Angreifer setzen inzwischen verstärkt auf künstliche Intelligenz, um Muster zu optimieren, Schwachstellen zu identifizieren und Verteidigungsmechanismen auszutricksen.

Wie Unternehmen sich schützen können

Um dieser Entwicklung zu begegnen, reicht allein "mehr Bandbreite" nicht aus. Unternehmen sollten ihre Abwehrstrategien grundlegend modernisieren und auf intelligente, adaptive Schutzkonzepte setzen.

- cloudbasierte Mitigation-Services, die Angriffe in Scrubbing-Zentren analysieren und filtern, bevor sie die Unternehmensinfrastruktur erreichen

- erweiterte Anomalie-Erkennung auf Basis von Machine Learning, um auch subtile Muster frühzeitig zu identifizieren

- Segmentierung und Redundanz in der Architektur, sodass Angriffe abgefangen oder auf mehrere Systeme verteilt werden können

- aktualisierte Filterregeln und IPS-Systeme, die gezielte Attacken auf spezifische Ports und Protokolle frühzeitig blockieren

Fazit

Die jüngsten Attacken zeigen deutlich: DDoS ist heute mehr als nur volumetrische Angriffe. Die Angreifer agieren gezielter, nutzen hybride Taktiken und verschieben die Angriffe zunehmend auf die Anwendungsebene. Für Unternehmen bedeutet dies, dass die Zeit der einfachen, reaktiven Verteidigung endgültig vorbei ist.

Nur ein mehrschichtiger Sicherheitsansatz, der moderne Mitigation, fortgeschrittene Threat Intelligence und resiliente Strukturen kombiniert, kann kritische Dienste nachhaltig schützen. Damit wird auch klar: DDoS ist keine technische Randnotiz mehr, sondern ein strategisches Risiko für den Geschäftsbetrieb und die Reputation.

- Link11. (2025). European cyber report 2025. Abgerufen am 13. März 2026, von https://www.link11.com/de/european-cyber-report/

- European Union Agency for Cybersecurity (ENISA). (2025). ENISA threat landscape 2025. Abgerufen am 13. März 2026, von https://www.enisa.europa.eu/sites/default/files/2025-10/ENISA%20Threat%20Landscape%202025.pdf

- Bundeskriminalamt. (2024). Bundeslagebild Cybercrime 2024. Abgerufen am 13. März 2026, von https://www.bka.de/DE/AktuelleInformationen/StatistikenLagebilder/Lagebilder/Cybercrime/2024/CC_2024_node.html

- IBM Security. (2025). IBM X-Force threat intelligence index 2025. Abgerufen am 13. März 2026, von https://www.ibm.com/reports/threat-intelligence

- PwC. (2025). Global digital trust insights 2025. Abgerufen am 13. März 2026, von https://www.pwc.com/bm/en/press-releases/2025-global-digital-trust-insights.html

- World Economic Forum. (2025). Global cybersecurity outlook 2025. Abgerufen am 13. März 2026, von https://www.weforum.org/publications/global-cybersecurity-outlook-2025/

![Abb. 10: Classic DDoS attack with power k=20 on Kubernetes. Abb. 10: Classic DDoS attack with power k=20 on Kubernetes. Bildquelle: [2105.00542] Kubernetes Autoscaling: YoYo Attack Vulnerability and Mitigation, https://arxiv.org/abs/2105.00542](/fileadmin/_processed_/8/b/csm_Abb10_Classic-DDoS-attack-with-power-on-Kubernetes_e916ff91ea.png)

![Abb. 11: YoYo attack with power k=20 on Kubernetes. Abb. 11: YoYo attack with power k=20 on Kubernetes. Bildquelle: [2105.00542] Kubernetes Autoscaling: YoYo Attack Vulnerability and Mitigation, https://arxiv.org/abs/2105.00542](/fileadmin/_processed_/a/9/csm_Abb11_YoYo-attack-with-power-on-Kubernetes_3036849915.png)